Pinguinuzzo: guide per amministratori di sistemi GNU/Linux

Evviva l'OpenSource!

Archivi delle etichette: vpn

Zero-tier status script

Pubblicato da su 14 gennaio 2022

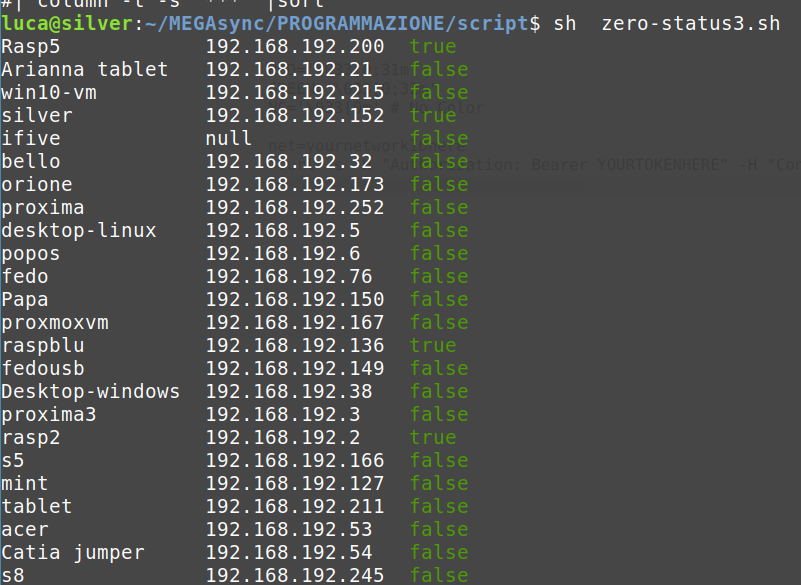

There is an easy way to check clients status of your zerotier vpn.

RED='\033[0;31m'

GREEN='\033[0;32m'

NC='\033[0m' # No Color

net=yournetworkIDhere

curl -s -H "Authorization: Bearer YOURTOKENHERE" -H "Content-Type: application/json" https://my.zerotier.com/api/network/$net/member | jq -r 'def colors: {"red": "\u001b[31m","green": "\u001b[32m","reset": "\u001b[0m", }; .[]| "\(.name)***\(.config.ipAssignments[0])***" + colors.green + "\(.online)"+ colors.reset ' -c | column -t -s "***"

ZeroTier GUI Android app

Pubblicato da su 5 marzo 2021

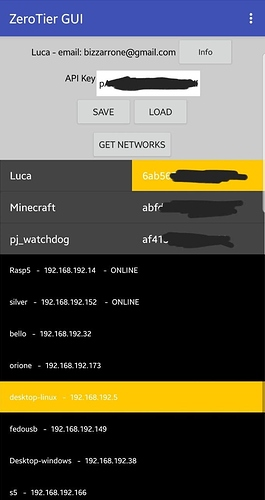

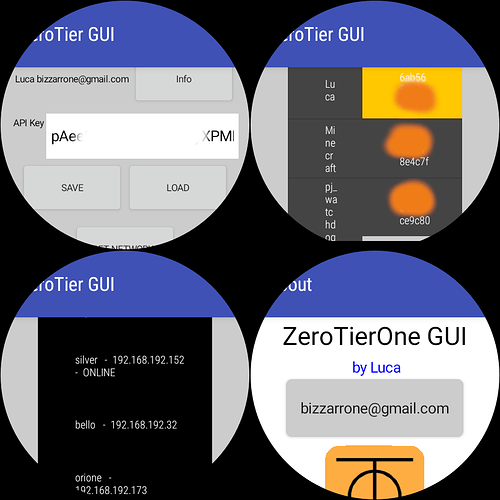

I developed a really simple Android app showing networks and client status.

I used MIT App Creator online. I gladly give the source code, maybe a good developer could write a better and more professional app.

Here the link for the apk: ZeroTierOne GUI vers5

I added the Android Wear version too.

VPN dei poveri: vpn dentro SSH

Pubblicato da su 13 novembre 2015

Se non si vuole adottare una vpn standard come soluzione, ci si puo’ divertire con ssh.

Se non si vuole adottare una vpn standard come soluzione, ci si puo’ divertire con ssh.

Instaurata la connessione, si creano 2 interfacce tun e tutto veicolato via ssh.

Quindi sarete in grado di raggiungere i vostri sistemi con i soliti IP senza impazzire con port forwaring via ssh e senza specificare ad ogni host remoto la rotta di ritorno (basta mascherare la sorgente).

Di seguito una rapida guida.

Supponendo che la rete di casa sia 192.168.2.0/24

Le 2 interfacce create avranno ip: 192.168.5.1 e 192.168.5.2

fase preparatoria per server:

sysctl -w net.ipv4.ip_forward=1

echo 1 | sudo tee /proc/sys/net/ipv4/ip_forward

vim /etc/ssh/sshd_config

PermitRootLogin yes

PermitTunnel yes

Da una finesrta terminale del CLIENT:

sudo ssh -w 0:0 -p port root@server

quindi da dentro server:

ip link set tun0 up

ip addr add 192.168.5.1/32 peer 192.168.5.2 dev tun0

iptables -t nat -A POSTROUTING -s 192.168.5.2/32 -o eth0 -j MASQUERADE

Da una seconda finestra terminale da CLIENT:

ip addr add 192.168.5.2/32 peer 192.168.5.1 dev tun0

ip route add 192.168.2.0/24 dev tun0

Quindi testare con qualche ping.

Commenti recenti